DEDECMS安全设置:限制php脚本执行权限(iis6+iis7+apache+nginx)

织梦(dede) cms是国内优秀的cms管理系统,拥有千万级别的使用量,所以研究织梦漏洞的人就很多,这里给出一些服务器的安全设置方法,当然,保持网站的更新也是很重要的,下面按照我们的说明操作吧!

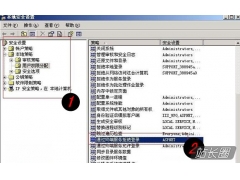

Windows下的 IIS6.0

打开IIS中站点,在站点uploads目录、data目录以及静态html生成目录点击右键,菜单中选择“属性”,在目录属性面板选择执行权限为“无”即可。(如图1)

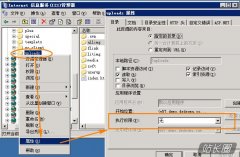

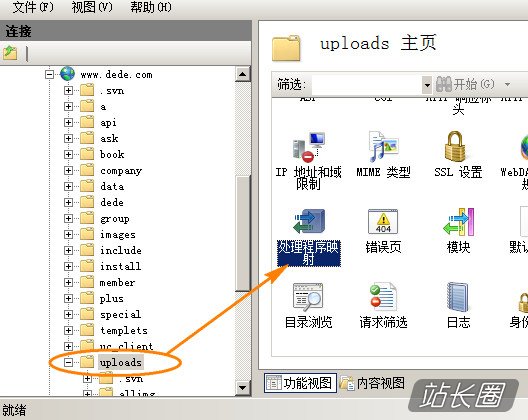

Windows下的IIS7

IIS7也类似于IIS6.0,选择站点对应的目录,data、uploads及静态html文件目录,双击功能试图面板中的“处理程序映射”(如图2)

在“编辑功能权限……”中,我们直接去除脚本的执行权限即可。(如图3)

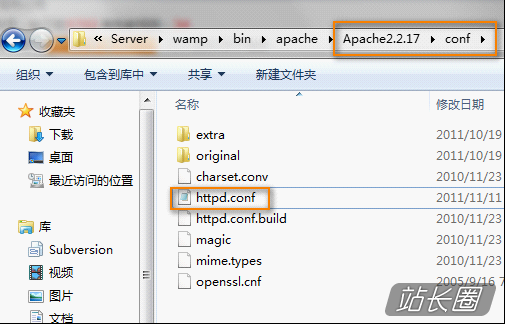

Apache下目录脚本的执行权限设置 独立主机配置

在Apache中,没有Windows 下IIS的图形管理界面,我们需要手工修改下apache的配置文件,来进行目录脚本的执行权限的设定。

首先我们找到apache的配置文件httpd.conf,通常情况下,该配置文件在apache安装目录下的conf文件夹中(如图4)。

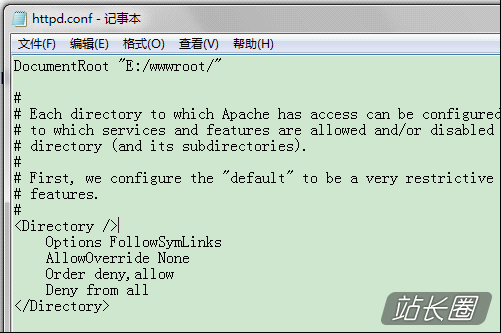

打开httpd.conf文件,找到内容中如图5的位置:

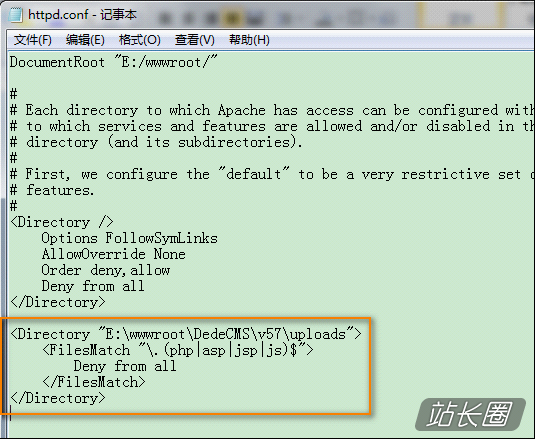

将需要限制执行脚本文件的目录配置添加到下方:

配置内容为:

<Directory "DIR">

<FilesMatch ".(php|asp|jsp)$">

Deny from all

</FilesMatch>

</Directory>

配置内容中的DIR为需要限制执行脚本文件的目录,FilesMatch后的内容为需要限定的执行的脚本后缀名。例如:这里需要禁止测试站点uploads文件夹下的PHP,ASP,JSP脚本的运行,则进行如下图6配置:

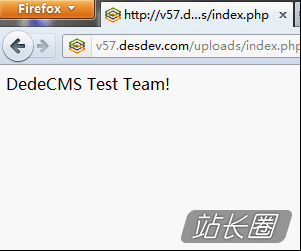

在配置完成后,重启一下apache,配置便生效! 在操作前,uploads文件夹下我新建了一个index.php文件,图7为未作配置前访问情况

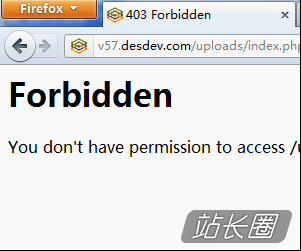

图8为重启apache后访问该页面的效果。

nginx环境规则内容如下:nginx执行php脚本限制

LNMP有一个缺点就是目录权限设置上不如Apache,有时候网站程序存在上传漏洞或类似pathinfo的漏洞从而导致被上传了php木马,而给网站和服务器带来比较大危险。建议将网站目录的PHP权限去掉,当访问上传目录下的php文件时就会返回403错误。

首先要编辑nginx的虚拟主机配置,在fastcgi的location语句的前面按下面的内容添加:

location ~ /(data|uploads|templets)/.*\.(php|php5)?$ {

deny all;

}

- 上一篇:没有了

- 下一篇:服务器进程中hr+数字+tmp是什么,巨盾来帮您查杀